AI Analyst: új szint a SOC-ban

![]() Karóczi Ádám

Karóczi Ádám

![]() 2026.04.10

2026.04.10

A Security Operations Centerekkre egyre nagyobb nyomás nehezedik. Miközben az IT-környezetek összetettsége folyamatosan nő, a SOC-csapatok erőforrásai jellemzően nem követik ezt a bővülést. Egyre több technológiát kell felügyelni, egyre több adatot kell feldolgozni, és egyre több riasztásról kell eldönteni rövid idő alatt, hogy valódi fenyegetést jelez-e, vagy csupán zaj.

Erre a helyzetre az elmúlt években többféle válasz született. Először az automatizálás, majd az AI-asszisztensek jelentek meg, most pedig egyre inkább az agentic AI-alapú megközelítések kerülnek előtérbe. A kérdés ma már nem az, hogy lehet-e mesterséges intelligenciát használni a SOC-ban, hanem az, hogy milyen formában érdemes beépíteni úgy, hogy valódi működési előnyt jelentsen.

Miért nem elég már a hagyományos SOC-működés?

A SOC-ok működését ma egyszerre több, egymást erősítő probléma terheli:

- folyamatosan nő az adat- és eseménymennyiség,

- sok szervezetben 40-nél is több biztonsági és IT-technológia működik párhuzamosan,

- túl sok a riasztás és magas a fals pozitív arány,

- erős a felhős átállási és automatizálási nyomás,

- nehéz megfelelő szakembereket találni, betanítani és megtartani,

- az elemzők gyorsan kiégnek,

- több helyen hiányoznak kritikus szerepkörök, például threat hunting vagy CTI feldolgozási oldalon.

Mindezt súlyosbítja, hogy a támadók is egyre tudatosabban használják az AI-t. Ha a védelem nem épít be hasonlóan fejlett támogatást a működésébe, a lemaradás gyorsan strukturális hátránnyá válhat.

Az első lépcső: automatizálás és annak korlátai

A SOC-fejlesztések egyik első nagy ígérete a SOAR-rendszerekhez kötődő automatizálás volt. A cél az volt, hogy az incidenskezelés egyes lépései, sőt bizonyos esetekben akár a válaszlépések is automatizálhatók legyenek.

A gyakorlatban azonban gyorsan láthatóvá váltak a korlátok. Az automatizált beavatkozás sok esetben üzleti, működési vagy kockázati okokból nem engedhető meg. Emellett minden egyes incidens- vagy use case-típushoz külön playbookot kellett fejleszteni, karbantartani és finomhangolni. Ez jelentős szakértői kapacitást igényel, miközben a működés nehezen skálázható.

A SOAR ezért sok helyen végül elsősorban incidenselemzési és folyamat-támogatási eszközzé vált, nem pedig teljesen autonóm incidenskezelési motorrá.

A második lépcső: AI-asszisztensek

A következő állomást az asszisztens jellegű AI-megoldások jelentették. Ezeknél az elemző természetes nyelven kérdezhet a rendszertől, összefoglalót kérhet, információt gyűjthet, vagy javaslatokat kérhet egy adott helyzet értelmezéséhez.

Ez már jelentős előrelépés, de van egy fontos korlátja: továbbra is az ember indítja el a folyamatot, ő fogalmazza meg a kérdést, ő értelmezi a választ, majd szükség esetén további kérdésekkel viszi előre a vizsgálatot. Egy junior elemző nem feltétlenül tud jól kérdezni, és egy komplex incidens kivizsgálásához továbbra is mély szakmai kontextus szükséges.

Vagyis az AI-asszisztens sokat segíthet, de a munkafolyamat motorja továbbra is az ember marad.

A következő szint: agentic AI a SOC-ban

Az agentic AI-alapú megközelítés ennél tovább megy. Itt már nem pusztán egy kérdezz-felelek alapú asszisztensről beszélünk, hanem olyan, LLM-re épülő szoftveres ágensekről, amelyekbe a szükséges szaktudás, módszertan és működési logika is be van építve.

Egy ilyen rendszer képes egy adott problémát végigvinni az elejétől a végéig: információt gyűjt, kontextust épít, összefüggéseket azonosít, narratívát alkot, majd javaslatot ad a további teendőkre. Mindezt úgy, hogy közben a humán elemző végig kontrollban marad: megállíthatja a folyamatot, felülbírálhatja az eredményt, vagy további kontextust adhat hozzá.

Ez a human-in-the-loop modell az egyik legfontosabb működési alapelv. Nem az a cél, hogy az AI lecserélje az elemzőt, hanem az, hogy átvegye az ismétlődő, időigényes és nagy adatfeldolgozási igényű feladatokat, miközben az ember a döntési és validációs pontokon megőrzi a kontrollt.

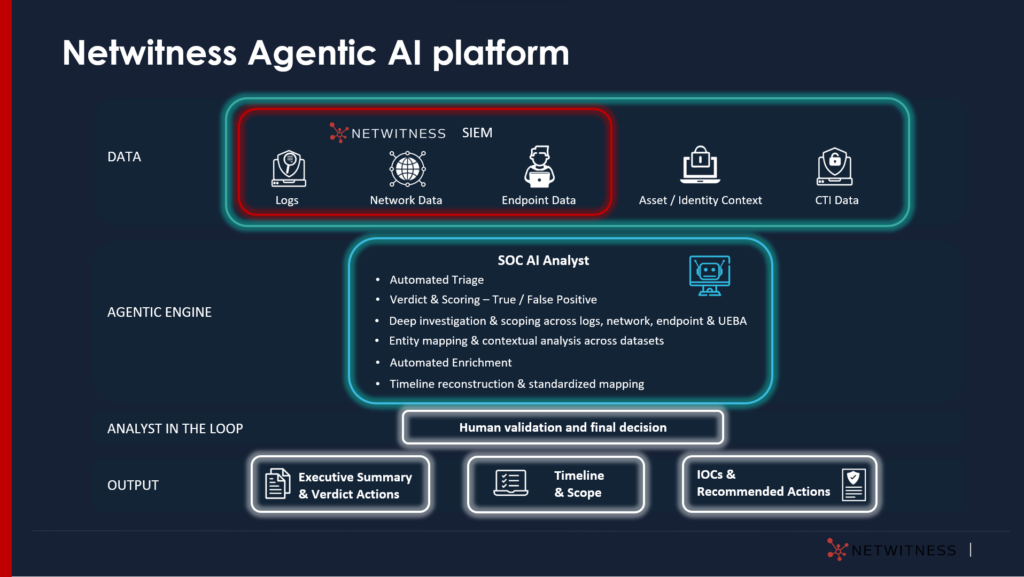

Egy gyakorlati példa: AI Analyst a NetWitness platformon

A bemutatott koncepció gyakorlati megvalósítása egy AI Analyst típusú megoldás, amelynek célja, hogy a SIEM-ben generált incidenseket végigvizsgálja, majd ajánlást adjon arra, hogy szükséges-e további intézkedés, és ha igen, milyen irányban.

A megközelítés egyik lényegi eleme, hogy nem kizárólag az alert vagy az incidens közvetlen kontextusára támaszkodik. Egy SOC-elemző sem csupán azt nézi meg, hogy melyik végpont melyik IP-címmel kommunikált, hanem azt is, hogy:

- mi történt előtte és utána az érintett hoston,

- melyik felhasználóhoz köthető az aktivitás,

- hogyan indult el az adott folyamat vagy szolgáltatás,

- volt-e letöltés, jogosultságváltás vagy laterális mozgás,

- kapcsolódik-e az esemény más rendszerekben látható tevékenységhez.

Az AI Analyst ugyanezt a logikát követi: a teljes SIEM-et adatforrásként használja, és a releváns információkat nemcsak logokból, hálózati adatokból és végponti telemetriából, hanem külső és belső kontextusforrásokból is képes összegyűjteni. Ide tartozhatnak például asset és identity-adatok, CTI-információk vagy más harmadik féltől származó források.

Miért fontos a szélesebb kontextus?

Az incidensek jelentős részénél a riasztásban szereplő alapinformáció önmagában nem elegendő a helyes döntéshez. Ha például egy szerver egy ismerten rosszindulatúként jelölt IP-cím felé kommunikál, az még önmagában nem mondja meg, hogy valódi kompromittálódás történt-e.

A döntéshez szükség lehet annak megértésére, milyen folyamat indította a kommunikációt, melyik felhasználó nevében futott, mi volt a kiváltó esemény, volt-e kapcsolódó letöltés vagy oldalirányú terjedés, illetve látszik-e ugyanennek nyoma más adatforrásokban is.

Az agentic AI ebben azért tud új szintet hozni, mert nemcsak adatot gyűjt össze, hanem természetes módon képes összekapcsolni az eltérő formában megjelenő entitásokat és tevékenységeket is. Olyan korrelációkat is észrevehet, amelyek egy hagyományos szabály- vagy mezőalapú korrelációs logikában nehezebben jelennek meg.

Az output nem csak egy verdikt, hanem egy értelmezhető incidensriport

Az ilyen rendszerek igazi értékét nem pusztán az adja, hogy megmondják: true vagy false pozitív egy esemény. A valódi előny az, hogy a döntéshez szükséges teljes elemzési képet is előállítják.

Egy jól felépített AI-alapú incidensriport tartalmazhatja:

- a potenciális támadási lánc narratív leírását,

- az érintett entitások és rendszerek összefüggéseit,

- a releváns IOC-ket,

- az idővonalat,

- a scope-ot, vagyis hogy meddig terjedhet az incidens,

- a javasolt további lépéseket,

- valamint a végső értékelést arról, hogy szükséges-e beavatkozás.

Ez azért is fontos, mert egy jó riport nemcsak gyorsabbá teszi az elemzői döntést, hanem támogatja a riportálást, a visszakövethetőséget és az auditálhatóságot is.

Nem use case-enként, hanem univerzálisan

Az agentic AI egyik legfontosabb előnye, hogy nem feltétlenül kell minden incidensfajtára külön folyamatot fejleszteni. Ha a rendszer iparági módszertanokat, elemzési logikát és a szervezet saját szakmai tudását is hordozza, akkor új, korábban nem látott helyzetekben is képes lehet használható elemzést és ajánlást adni.

Ez alapvető különbség a szigorúan playbook-alapú működéshez képest. Nem arról van szó, hogy a strukturált folyamatok elveszítik a jelentőségüket, hanem arról, hogy a rendszer nem kizárólag előre definiált elágazások mentén tud működni.

Adatvédelem és európai megfelelőség: kulcskérdés az AI bevezetésénél

A SOC-ban kezelt adatok gyakran tartalmaznak személyes vagy személyhez köthető információkat. Ezért az AI bevezetésének egyik kritikus kérdése, hogy a megoldás hogyan kezeli az adatbizalmasságot és a megfelelőségi elvárásokat.

Európai környezetben ez különösen érzékeny terület. Egy életképes architektúra ezért nemcsak teljesítményben és pontosságban kell erős legyen, hanem adatkezelési oldalról is. Az anonimizáció, az on-prem logikai kontroll, valamint a GDPR-nak megfelelő működés nem kiegészítő funkció, hanem alapkövetelmény.

Mit jelent ez a működésben?

A gyakorlati előny több szinten jelentkezik egyszerre.

Egyrészt jelentősen csökkenhet az az idő, amit az elemzők a nyers adatok kibányászására és elsődleges összerakására fordítanak. Másrészt gyorsul a döntéshozatal, mert a releváns információk értelmezhető formában, strukturált riportként jelennek meg. Harmadrészt csökkenhet a backlog és javulhat az a képesség, hogy a csapat valóban a nagyobb kockázatú esetekre fókuszáljon.

A bemutatott tapasztalatok szerint több ezer incidens elemzése alapján a hagyományos kivizsgálási idő átlagosan 20–45 perc volt, míg az AI-támogatott előállítás 2–3 perc alatt elkészítette a kivizsgálási riportot. Ez nem azt jelenti, hogy az emberi szakértelem fölöslegessé válik, hanem azt, hogy az elemző ideje a mechanikus adatösszegyűjtés helyett a validációra, döntésre és a magasabb hozzáadott értékű feladatokra fordítható.

Nem ember helyett, hanem emberrel együtt

A SOC jövője valószínűleg nem teljesen autonóm, ember nélküli működés lesz. Sokkal inkább egy olyan hibrid modell körvonalazódik, ahol a különböző agentek a SOC egyes szerepköreit támogatják: az elemzőt, a threat huntert, a CTI-feldolgozást, sőt akár a menedzsment szintű összefoglalók elkészítését is.

Ezek az agentek nem elszigetelten működnek, hanem együttműködve, kontextust megosztva, egymás eredményeit kiegészítve. Ez már nem egyszerű automatizálás, hanem egy új működési modell alapja.

Miért éri meg az AI Analyst bevezetése?

Az AI Analyst nem egyszerűen egy újabb AI-funkció a SOC-ban, hanem egy olyan agentic AI-megoldás, amely közvetlenül a biztonsági működés egyik legnagyobb problémájára ad választ: hogyan lehet gyorsabban, pontosabban és kevesebb emberi ráfordítással kivizsgálni az incidenseket úgy, hogy közben a döntési kontroll végig a szervezet kezében maradjon.

A megoldás üzleti értéke gyorsan kézzelfoghatóvá válik. Csökkenti az elemzőkre nehezedő terhelést, lerövidíti a kivizsgálási időt, mérsékli a backlogot, javítja a false positive esetek kiszűrését, és egységes, azonnal felhasználható riportokat állít elő. Mindez nemcsak hatékonyabb SOC-működést jelent, hanem gyorsabb reagálást, jobb erőforrás-kihasználást és mérhetőbb szolgáltatási színvonalat is.

Az AI Analyst azoknak a szervezeteknek kínál valódi előnyt, amelyek nem csupán kísérletezni akarnak az AI-jal, hanem termelési környezetben is használható, skálázható és szakmailag megalapozott megoldást keresnek. Egy olyan platformot, amely a teljes SIEM-környezet kontextusát képes elemezni, univerzálisan alkalmazható, és új incidensek esetén is érdemi támogatást ad a csapatnak.

Ha a cél az, hogy a SOC ne csak több riasztást kezeljen, hanem több valós fenyegetést validáljon rövidebb idő alatt, akkor az AI Analyst modulja nem jövőbeli lehetőség, hanem azonnal rendelkezésre álló megoldás.