X(DR)-akták, avagy generációváltás a végpontvédelemben

![]() Krékity Gusztáv

Krékity Gusztáv

![]() 2020.05.18

2020.05.18

Mi sem támasztja alá jobban, milyen fontos a megfelelő végpontvédelem kialakítása, mint hogy folyamatosan érkeznek az újabb technológiák és javaslatok e területen. Tavaly például a Palo Alto Networks alapítója Nir Zuk szorgalmazta a biztonsági piac radikális átalakítását, s ezzel egy teljesen új végpontvédelmi kategória kialakítását.

Ennek lényege, hogy míg a legtöbb gyártó elkülönítve kezeli a proaktív (AEP) és reaktív (EDR) megoldásokat, addig a Palo Alto Cortex XDR rendszere túlmutat ezen a látásmódon, új útra lépve a végponti észlelést és reagálást illetően. Itt nem EDR, hanem XDR rendszerről beszélhetünk, melynek lényege, hogy immár nem csak végponti adatokkal dolgoznak, hanem ezen túlmutatva a hálózati adatokkal, felhő adatokkal is. A teljes infrastruktúrát érintő összes eszközön áthaladó adathalmazt képesek kezelni és feldolgozni. Az eljárást legfőképpen az indokolja, hogy a támadók már nem csak a végpontokat célozzák meg, hanem a szervezet teljes infrastruktúrájára hatást gyakorolhatnak az összetett támadások különböző életciklusaiban (Cyber Kill Chain modell). Így azok a technológiai megoldások, amelyek csak egy részét látják át a komplex rendszernek, nem szolgálnak megfelelő betekintéssel a támadás előrehaladásának megértéséhez. Sőt, rosszabb esetben gigantikus mennyiségű hamis pozitív riasztást generálnak, ami amellett, hogy növeli a munkaterhelést, elvonhatja a figyelmet a valódi fenyegetésekről.

Ezzel szemben a Cortex XDR több eszköz és adatforrás integrációjával szavatolja a nagyobb átláthatóságot és hatékonyságot, kiegészítve mindezt a gépi tanulás lehetőségével. Így lehetővé teszi minden L1-L3 elemző számára, hogy gyorsan, hatékonyan, mégis egyszerűen reagáljanak a támadásokra.

Mitre Att&CK APT-3: meggyőző eredmények

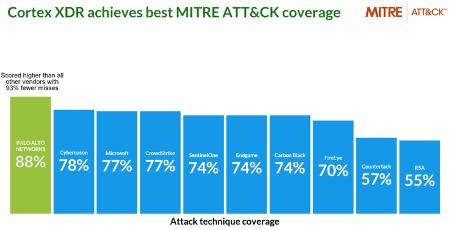

Érdekes tény, hogy a Cortex XDR az egyik legelismertebb, gyártófüggetlen elemző elismerését (itt írtunk róla)is kivívta magának. Bebizonyította, hogy egyike leghatékonyabb, legtöbb detektálást produkáló termékeknek a Mitre ATT&CK APT-3 vizsgálatai alapján.

Tavaly év végén a Palo Alto megoldása a tíz legjobb EDR gyártóval került egy kategóriába a Mitre ATT&CK listáján, és a Mitre független tesztelése során a leghatékonyabb végponti átláthatóságot és a legnagyobb lefedettséget nyújtotta a különböző támadási technikák és taktikák között. A lefedettség arra vonatkozik, hogy a Mitre keretrendszerében szereplő 136 támadási technikából mennyit képes detektálni és milyen mélységben tud információkat összegyűjteni a támadásról. Egyáltalán képes-e arra, hogy valós idejű riasztásokat adjon a fenyegetésről. A teszt végső összesítésében a Cortex 88,9 százalékban felismerte a támadási technikákat, vagyis a 136 támadásból 121-et fedezett fel. Fontos megemlíteni, hogy ebben a tesztben a Mitre azt vizsgálta, hogy a végpontokat érő támadástípusok közül hányat képes észlelni egy fejlett végpontvédelmi EDR megoldás. Emiatt a Palo Alto hálózati forgalmát biztosító tűzfalakat blokkolták a tesztelés idejére, hogy ezáltal a teszt eredménye minél inkább a valóságot tükrözze és a végpontok által szolgáltatott információkra hagyatkozzon.

Mitre Att&CK APT-29: hackercsoportok ellen is hatékony

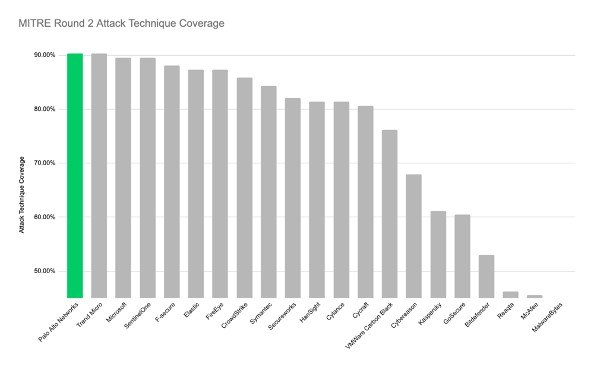

Manapság a végpontokra irányuló támadások egyre kifinomultabbá és szofisztikáltabbá válnak, így minden eddiginél nagyobb kihívást jelentenek a felderítési és válaszadási – észlelési – módszerek fejlesztésénél. Az előző év sikerei után a Palo Alto EDR megoldása ismét jól szerepelt, s nemrég kiderült, hogy a Cortexet újfent egy teljesen más technikákat és taktikákat alkalmazó, támadást emuláló elemzésnek vetették alá a Mitre keretrendszerével. Ezúttal húsz másik gyártóval együtt vizsgálták, miként reagál a végpontvédelmi megoldás a hacker csoportok támadási sorozataira és technikáira.

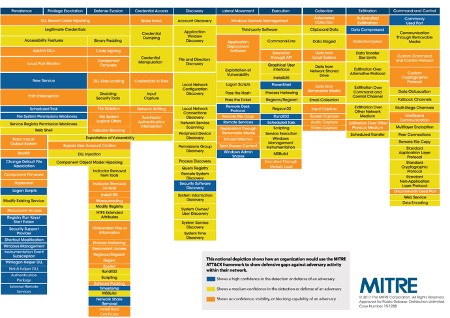

A Mitre célja ismét az volt, hogy egy olyan EDR értékelési módszertannal diagnosztizálják a résztvevő gyártók megoldásait, ahol az ellenfél profilját teljesen nyílt forráskódú fenyegetésekre alapozzák. Emellett az ellenfelek viselkedésének, cselekedeteinek emulációjával olyan vörös csapatot (RED Team) hoztak létre, amely tökéletesen megfelelt a végpontbiztonsági termékek kiértékelésére.

Az EDR teszt forgatókönyve a APT-29-re épült. Az APT-29 néven ismerté vált támadási módszereket leggyakrabban az Orosz kötődésű, államilag szponzorált, a Szövetségi Biztonsági Szolgálat (FSZB) alkalmazásában álló hackercsoportok szokták alkalmazni. Ez olyan technikák és taktikák gyűjteménye, amely kifejezetten személyre szabott, lopakodó, célzott támadásokat alkalmazó – egyedi és alternatív végrehajtású – rosszindulatú azoftverek (malware) arzenálján alapul.

A Mitre módszertana eljárási szintre bontotta a tervet, így téve átláthatóvá, hogy a tevékenység miként befolyásolhatja a rendszert a kék csapat (BLUE Team) szempontjából, s lehetővé téve ezzel alapkritériumok létrehozását. Az alapkritériumok szubjektívek, de egyértelművé teszik a határvonalakat az egyes ATT&CK technikák specifikus végrehajtásakor.

Az APT-29 tesztelése során két előre elkészített támadási forgatókönyvet (Pupy Meterpreter, PoshC2) hajtottak végre, amelyek 58 egyedi technikát tartalmaztak a fenti, a Mitre Att&CK keretrendszerét bemutató táblázatból. A teszt során a 21 gyártó közül a Palo Alto megoldásánál senki sem tudott több támadási technikát detektálni, ezúttal 90%-os eredménnyel végeztek. Az 58 egyedi technikából 52-őt ismertek fel.

Az automatikus észlelés és blokkolási képeség csökkenti az elmulasztott támadások számát

A Palo Alto Cortex XDR legfőbb célja, hogy a védekezési folyamatokat automatizálja, mivel a tisztán emberi erőforrásokra támaszkodó felismerés lassabb, következetlenebb, s adott esetben nem valós idejű észleléseket eredményezhet. A Mitre tesztelési folyamatai és megközelítése egyaránt alátámasztja ezt. A teszten a Palo Alto végpontvédelmi megoldása érte el a legjobb – kiemelkedő – eredményt: NULLA darab késleltetett észlelési aránnyal végzett, összehasonlítva más gyártók végpontvédelmi megoldásaival szemben, amelyek az emberközpontú folyamatokra hagyatkoztak. A Cortex Artificial Intelligence (mesterséges intelligencia) algoritmikus megközelítése sokkal jobb lefedettséget és sokkal nagyobb következetességet biztosíthat, késleltetések nélkül.

Cortex XDR 2.0, avagy a következő generáció a végpontvédelemben

Tavaly év végén a Palo Alto Ingite európai, Barcelonában tartott konferenciáján bejelentették a fejlett végpont védelmi megoldások következő generációját, az XDR 2.0-át, amely szintén úttörő végpontvédelmi fejlesztéseket tartalmaz. Olyan megoldásokat fejlesztettek és integráltak a Cortex XDR-be, amelyek képesek tovább növelni az átláthatóságot (Visibility) és a biztonsági műveletek menedzselését. Emellett tovább egyszerűsítik és hatékonyabbá teszik a biztonsági csapatok munkáját. A Cortex XDR 2.0 akár ötvenszer kevesebb hamis riasztást generál, csökkentheti a felesleges figyelmeztetések mennyiségét, illetve nyolcszor gyorsabbá teheti a vizsgálati folyamatokat.

Melyek a legfontosabb fejlesztések az XDR 2.0-ban?

- 3rd party gyártók hálózati adatainak, naplóinak a kezelése: A cégeknél általában több különböző gyártó hálózatbiztonsági megoldása is megtalálható, elég csak egy többrétegű tűzfal megoldásra gondolni nagyvállalati környezetben. Más gyártók tűzfalnaplóinak kezelése, begyűjtése, feldolgozása kiemelten fontos, hiszen így tudunk teljesen átfogó viselkedés-elemzést megvalósítani, amely kiterjed az összes hálózati adatra. Emellett így növelhetjük az átláthatóságot a rendszerben, a támadások detektálásának gyorsításával és a reagálás hatékonyságának növelésével együtt. A harmadik fél adatainak a kezelése segít a cégen belüli, úgynevezett biztonsági silók megszüntetésében is.

- Egységes kezelő és menedzsment felület a végpontok védelméhez és a támadások kezeléséhez: A megelőzés, észlelés, kivizsgálás és reagálás kezelése is egyetlen platformban egyesül. Az új konzol rendelkezik minden olyan képességgel, amely korábban a Traps vagy az XDR 1.0 rendszer részét képezte. Teljes körű támogatást nyújt és egységesített, közös platformot biztosít a végpont házirend kezeléséhez, biztonsági események észleléséhez, áttekintéséhez, és a végponti naplóelemzés (log) vizsgálatához.

- AI vezérelt rosszindulatú, kártékony programok megelőzésének képessége: Az új rendszer fejlettebb lokális elemzési motort (local analysis engine) kapott, amely közvetlenül a végpontokon hozhat ítéleteket internetkapcsolat vagy Sandbox vizsgálat nélkül. Az átfogó adatkészlettel és a legmodernebb gépi tanulással (machine learning) felépített keretrendszer alapján az XDR 2.0 helyi elemzési motorja a megelőzésre fekteti a hangsúlyt és folyamatosan tanul.

- Új EPP modul: Az egyik legfontosabb végpontvédelmi szolgáltatás az USB hozzáférések szofisztikáltabb, granuláltabb kezelése. Ezáltal felügyelhetőbbé válik a veszélyes USB meghajtók használata a végpontokon és megelőzhetők az úgynevezett Rubber Ducky Type támadások.

Részletes összefoglaló és lebontás arról, hogy a teszten hogyan teljesített a termék:

https://attackevals.mitre.org/APT3/results/paloaltonetworks

https://attackevals.mitre.org/APT29/results/paloaltonetworks

Kapcsolódó bejegyzések

A keretrendszer amely átalakította az IT biztonságot

![]() Krékity Gusztáv

Krékity Gusztáv

![]() 2020.02.25

2020.02.25

A MITRE ATT&CK keretrendszer új szintet hoz az IT biztonságba, kategorizálva és szimulálva a támadási technikákat a hatékonyabb védekezésért.