Virtuális világjárványt is elindított a COVID-19

![]() Krékity Gusztáv

Krékity Gusztáv

![]() 2020.09.15

2020.09.15

Minden évkezdés elmaradhatatlan kísérői a különféle jóslatok, amelyek vonatkozhatnak az életvitelünkre éppúgy, mint az új év gazdasági változásaira, vagy maradva a saját területünkön: az IT biztonságra. Minden év elején megkapjuk a jelentéseket a várható támadási trendekről, változásokról, tendenciákról, támadási eljárásokról, méghozzá közvetlenül a biztonsági megoldásokat fejlesztő cégektől. E jelentésekben évről évre összegyűjtik azokat az információkat, amelyek alakítják a biztonsági ipart, s amelyekre fókuszálni érdemes a védelmi oldalon dolgozó mérnököknek, CISO-oknak. Ennek köszönhetően azzal abszolút tisztában voltunk, hogy az új évtized rengeteg újdonságot hoz majd. A COVID-19 hatásával viszont nem számolt előre senki sem. Nem sejthettük, hogy a kialakuló vírushelyzet miként változtatja meg a kibervédelmi stratégiákat, a digitális biztonsági irányelveket, a munkavégzési sztenderdeket.

Sokak számára az otthoni munkavégzés – amelyről amúgy tömegek ábrándoztak korábban – most nem egy valóra vált álom volt, hanem szükségszerűség. A világjárvány globálisan kényszerítette a szervezeteket, hogy gondolják újra hogyan, milyen formában működnek, működhetnek tovább. Sajnos a hirtelen kialakult helyzet, amelyre szinte azonnal kellett reagálni, sok vállalkozást teljesen felkészületlenül ért, nem csak hazánkban, hanem Európában és a világ többi részén is. Sok esetben nem volt elég idő arra, hogy a biztonságosnak mondható vállalati környezetből egy megfelelő minőségű otthoni munkavégzésre tudjanak átállni, mivel a szabályozások kialakítását és a szükséges megoldások beszerzését képtelenek voltak időben megoldani.

A kiberbűnözők viszont meglepően gyorsan reagáltak a kialakult helyzetre, s rengeteg COVID-19 témájú támadást indítottak világszerte. Ezek a támadások sokszínűek voltak: változatos csalikkal, több platformot céloztak meg, beleértve az e-mail alapú támadásokat (Phishing, Whale Phishing, Spear Attack), a közösségi médiát, a rosszindulatú mobil appokat vagy épp a preparált URL címeket. Mivel a videokonferencia alkalmazások kiemelt szerepet kaptak az otthoni munkavégzés során, azok is gyorsan a bűnözők kedvelt célpontjává váltak.

Az elmúlt hónapok során a legnagyobb gyártók felmérték és rögzítették a különböző támadási technikákat és taktikákat a különböző platformokon. Így kiderült, hogy a kiberbiztonsági ipar nem maradhat egy statikus buborékban: a világ folyamatosan és olykor meglepetésszerűen változik, így ezen a területen is alkalmazkodni kell e változásokhoz. Egy év is képes volt drámai módon befolyásolni életünk jelentős részét. Nézzük most meg a Trend Micro által gyűjtött információkat és publikált adatokat az elmúlt időszakra vonatkozóan, amelyekből kiderül, milyen jelentősebb események történtek és milyen trendek határozták meg az idei évet az előző évi becslésekhez képest. Hogyan és mi változott.

Virtuális világjárvány, valódira alapozva

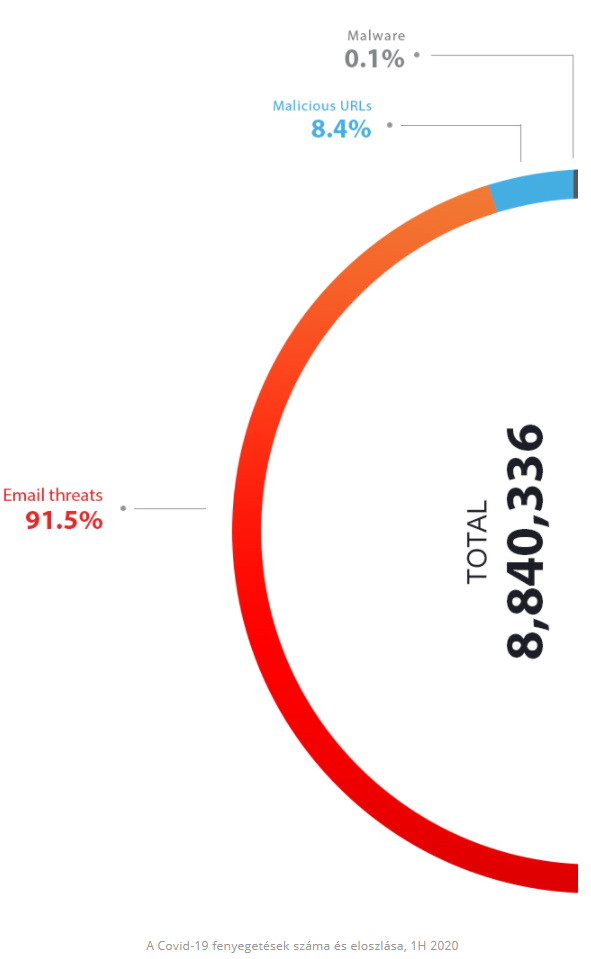

A COVID-19 vírushelyzet a számítógépes bűnözök kedvelt, úgynevezett Social Engineering csalijává vált. Az elmúlt hónapokban – a világjárvány kitörése óta – közel 9 millió COVID-19-hez kapcsolódó fenyegetést tapasztaltak (2020 januárja és júniusa között). Ezeket az említett fenyegetéseket jellemzően e-mail üzenetekben, URL-ekben, rosszindulatú fájlokban terjesztik a támadók. Ezek a csalik a világjárványra, mint az üzleti szolgáltatásokat befolyásolni képes manipulációs tényezőre hivatkoznak. Nézzük meg, hogyan alakultak az elmúlt hónapok során a fent említett támadási minták és statisztikák.

E-mail fenyegetések: a félelem bére

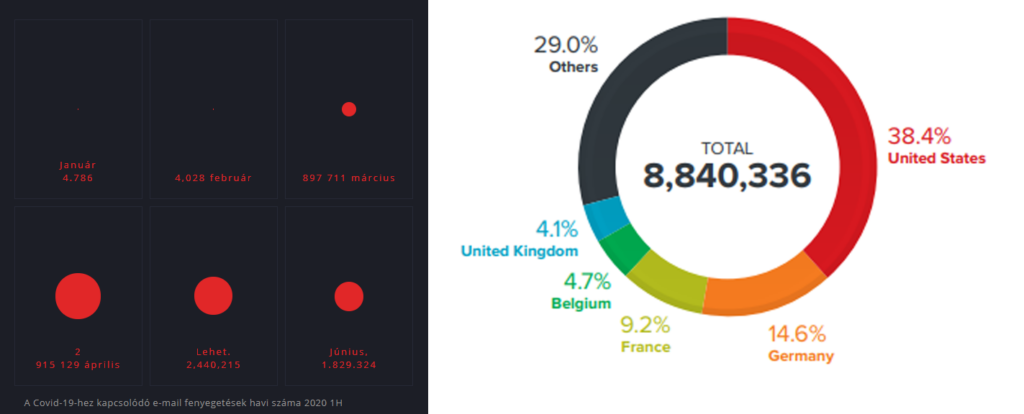

Az alkalmazott módszerek között kétség kívül az e-mail volt kiberbűnözői körökben a legnépszerűbb eszköz. Ez a módszer volt a belépési pont, amely a COVID-19-hez kapcsolódó fenyegetések észlelésének a 91,5%-át adta. A számok márciusban kezdtek el nagymértékben emelkedni és áprilisban tetőztek. A Trend Micro Smart Protection Network (SPN) által megfigyelt elektronikus levelek jelentős része épült olyan covidos témákra, mint az egészségügyi tanácsadás, fertőzések miatti kontaktkutatás vagy adománykérés. Tanácsok és adományküldési lehetőség helyett aztán a felkészületlen, illetve a világjárványtól való félelmükből adódóan könnyen manipulálható felhasználók rosszindulatú programkódokat tartalmazó csatolmányokat kaptak.

Az COVID-19-re alapozó fenyegetések közül 38% származott az Egyesült Államokból, 14,6% Németországból, és 9,2% Franciaországból. Ez a hirtelen bekövetkezett ugrás annak is köszönhető volt, hogy a cégek a pandémia miatt távmunkára váltottak, s ezáltal – mivel sok céget ért váratlanul a helyezet – sokkal védtelenebbek lettek a felhasználók. A cégekkel ellentétben viszont a kiberbűnözők rugalmasan alkalmazkodtak a kialakult helyzethez és kihasználták a kialakuló pánikhangulatot. A távmunka során alkalmazott eszközöket – például a videokonferencia-alkalmazásokat – is támadták: néhány támadásnál a privát videokonferencia hívások összeomlását vagy rosszindulatú domainekkel való manipulációt is alkalmaztak

Ransomware támadások a pandémia alatt: államilag támogatva

Az elmúlt időszakban a kártékony programok észlelési száma valamelyest csökkent, ám ez nem azt jelenti, hogy a rosszindulatú programok immár kevesebb veszélyt jelentenének, mint korábban. Sőt! Úgy tűnik, hogy a ransomware támadások még nehezebben detektálhatók az elmúlt időszakban, mert kvázi ügyesebben képesek meglapulni az áldozatok rendszereiben. Ez annak is köszönhető, hogy a támadókat sok esetben államilag támogatják, vagy egy globális hackercsoport tagjai, miáltal jelentősen fejlettebb APT támadásokra képesek. Céljaik immár sokkal nagyratörőbbek, mint az egyszerű rombolás vagy a gyors haszonszerzés.

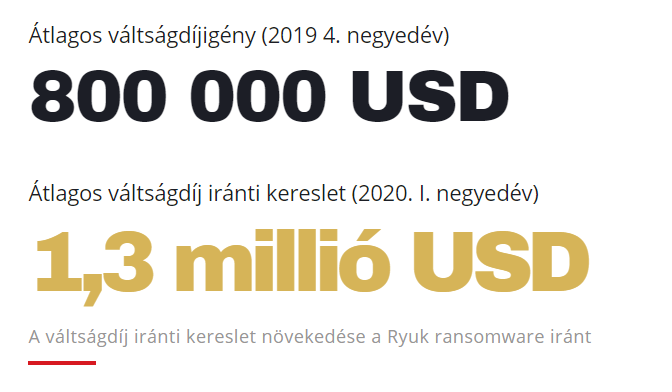

Ezen új irányok jól megfigyelhetők a támadások során: a ransomwarek iránti igény még mindig hatalmas. Főleg olyan iparágakat céloznak meg, mint a logisztikai és technológiai cégek, kormányzati szereplők, gyógyszerészeti és kutatási intézetek. Ráadásul ahol incidens következett be, ott az előző évhez képest átlagosan 62,5%-al nőtt a váltságdíj mértéke.

Másrészt az egyéb trendek és tendenciák között feltűnő, hogy egyes ransomware családok jelenleg célzottan a magánvállalatokra összpontosítanak. A támadók előszeretettel alkalmazzák például a Nemty-t ezen támadások során. De érdemes megemlíteni a robusztusabb, összetettebb és államilag szponzorált támadások során alkalmazott ransomware kódok evolúciójaként a RaaS-t (Ransomware-as-a-Service) is.

Az előző évekhez képest a ransomwarek új képességekkel gyarapodtak a 2019-es év végére, idén pedig tovább erősödnek. Ezen képességek közül kiemelendő, hogy akadnak olyan ransomware családok amelyek az áldozatoknál már nemcsak a fájlokat titkosítják, hanem ezzel együtt adatokat is lopnak, így duplán képesek kompromittálni az áldozatokat.

Biztonsági rések: növekvő számok

Idén február óta a Microsoft minden hónapban közel 100 javítást adott ki különféle detektált sebezhetőségekhez. E szám a szakértők szerint júniusban volt a legmagasabb, akkor 129 sebezhetőséget orvosoltak. Az idei évben ez azért is kimagasló, mert az előző évek javításainak száma nagyon ritkán közelített a százhoz.

Összegzésként

2020 első felében közel 28 millió olyan támadás történt, amelyeket sikerült detektálni. Ez a szám is bizonyítja, hogy a támadók az elmúlt hónapok során meglehetősen aktívak voltak. Számos kibertámadási módszer igyekszik kihasználni a koronavírus miatt megváltozott életvitelünket, így például előszeretettel célozzák a hackerek a Zoom, a Microsoft Teams vagy a Google Hangouts/Meets felhasználóit is. Nagy valószínűséggel az idei év második felében tapasztalhatunk majd némi visszaesést bizonyos trendekben, támadási formákban, de ettől még nem érdemes a karunkat kényelmesen összefonva hátradőlni. Ez valószínűleg csak átmeneti állapot, s az is lehet az oka, hogy maguk a támadások fejlődnek tovább és alakulnak át. Ebben az esetben pedig nem maradhat el a kibervédelem megfelelő továbbfejlesztése sem.

Amennyiben érdekel részletesebben hogyan tudod hatékonyan védeni a levelezésed és ezáltal a vállalatod, akkor iratkozz fel tartalmainkért:

Kapcsolódó bejegyzések

Még nincs vége: digitális veszélyek, COVID-ra kihegyezve

![]() Krékity Gusztáv

Krékity Gusztáv

![]() 2021.03.10

2021.03.10

A COVID-19 idején a kiberbűnözők kihasználták a helyzetet, növelve a BEC támadások, adathalászat és rosszindulatú programok számát. Ismerje meg a védekezés lehetőségeit!