A Kiberbiztonsági TTP Alapelvek alkalmazása az IT Biztonságban

![]() Krékity Gusztáv

Krékity Gusztáv

![]() 2025.01.30

2025.01.30

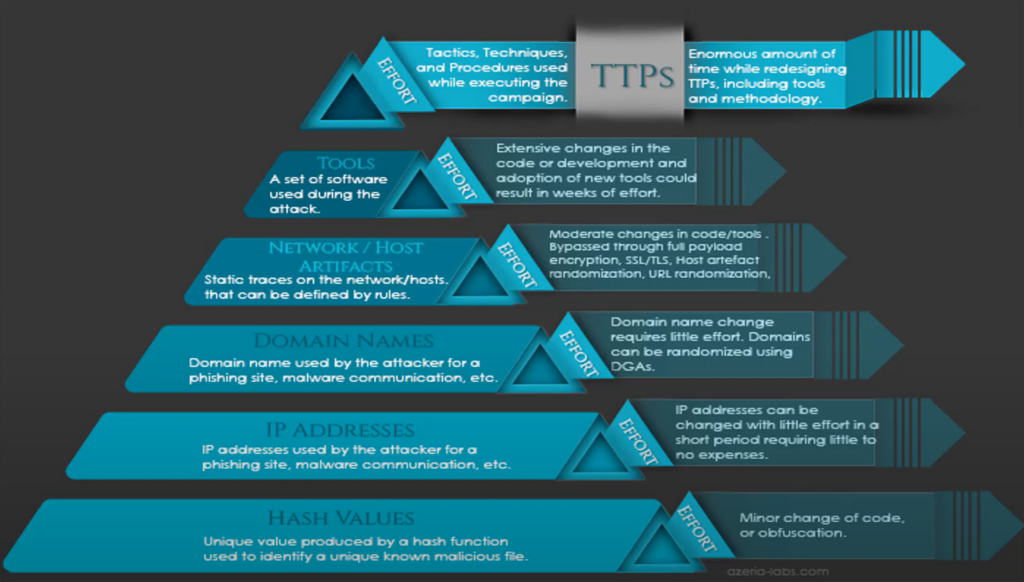

A kiberbiztonság világában folyamatosan fejlődő fenyegetésekkel kell szembenézni, ami megköveteli a szervezetektől, hogy mindig naprakészek legyenek a támadásokkal és azok elleni védekezési stratégiákkal kapcsolatban. Az egyik legfontosabb eszköz a támadók megértéséhez és a védekezés fejlesztéséhez a TTP (Tactics, Techniques, and Procedures) keretrendszer. Ebben a blogbejegyzésben részletesen bemutatjuk a TTP alapelveit, és megvizsgáljuk, hogyan alkalmazhatók hatékonyan az IT biztonság területén.

Mi az a TTP (Tactics, Techniques, and Procedures)?

A TTP kifejezés három összetevőből áll:

- Tactics (Taktikák): A támadók általános céljai vagy stratégiái, amelyekkel megpróbálják elérni a kitűzött céljaikat, például információszerzés, rendszerek megzavarása vagy adatlopás. A taktika határozza meg, hogy milyen célokért küzd a támadó, és milyen irányba halad a támadás.

- Techniques (Technikák): A taktikák végrehajtásához használt konkrét módszerek vagy eszközök. Ezek lehetnek például konkrét sérülékenységek kihasználása, social engineering technikák alkalmazása vagy rosszindulatú kódok terjesztése.

- Procedures (Eljárások): Azok a specifikus lépések vagy műveletek, amelyeket a támadók követnek a technikák végrehajtása során. Ezek az eljárások részletesen leírják, hogyan hajtják végre a támadók a támadásaikat, beleértve az eszközöket, scripteket és a támadás lépéseit.

Miért is fontos a TTP alkalmazása az IT biztonságban

Taktikák: A támadási célok azonosítása

Az IT biztonsági szakemberek számára elengedhetetlen, hogy megértsék a támadók taktikáit. Ez segít abban, hogy felismerjék, milyen célpontokra összpontosítanak a támadók, és milyen stratégiákat alkalmaznak ezek elérésére. Például egy támadó célja lehet a rendszerhez való hozzáférés megszerzése, a bizalmas adatok kiszivárogtatása vagy a szolgáltatásmegtagadásos (DoS) támadások végrehajtása. A taktikai szintű elemzés segít a védelmi stratégiák megtervezésében, hogy minimalizálják a támadások sikerességét.

Technikák: A konkrét támadási módszerek felismerése

A támadók által használt technikák ismerete lehetővé teszi a szervezetek számára, hogy specifikus védelmi intézkedéseket dolgozzanak ki. Például, ha egy támadó a social engineering technikákat alkalmazza, a szervezet fokozhatja az alkalmazottak képzését és figyelmét az ilyen jellegű fenyegetésekre. Hasonlóképpen, ha a támadók ismert sérülékenységeket használnak ki, a rendszeres patch management és a sérülékenységkezelés kulcsfontosságúvá válik.

Eljárások: A támadási folyamatok megértése és megelőzése

Az eljárások elemzése révén a védelmi csapatok megérthetik, hogyan hajtják végre a támadók a támadásaikat, és ennek megfelelően alakíthatják ki a védekezési stratégiákat. Az ilyen információk lehetővé teszik a fenyegetésdetekciós rendszerek finomhangolását, hogy felismerjék a gyanús aktivitásokat. Például, ha egy támadó ismert eljárásokat követ egy hálózati támadás során, a védelmi csapat előre konfigurálhatja a behatolásészlelő rendszereket, hogy azonnal reagáljanak az ilyen tevékenységekre.

A TTP-alapú védelem integrálása

A TTP-alapú megközelítés beépítése az IT biztonsági stratégiába lehetővé teszi a proaktív védekezést. A TTP-k részletes ismerete segít a szervezeteknek abban, hogy előre láthassák a támadási mintákat, és ennek megfelelően készüljenek fel a védekezésre. Ez magában foglalja a fenyegetésészlelés javítását, az incidensreagálás hatékonyságának növelését, valamint a kiberbiztonsági intézkedések folyamatos fejlesztését.

Záró gondolatok

A TTP alapelvek alapos megértése és alkalmazása kulcsfontosságú a mai IT biztonsági környezetben. A támadók folyamatosan fejlődnek, és új technikákat és eljárásokat dolgoznak ki céljaik eléréséhez. A TTP-k megértése lehetővé teszi a szervezetek számára, hogy előre lássák és hatékonyabban megelőzzék ezeket a támadásokat. Az ilyen átfogó megközelítés a kiberbiztonság területén növeli a védelem hatékonyságát és a szervezet biztonságát.